兩間網絡保安公司 Trend Micro 和卡巴斯基上星期分別發表報告,指有駭客近期針對香港的 iOS 用戶發動攻擊,他們在討論區貼出偽造新聞連結,吸引用戶點擊進入惡意網站,在 iOS 裝置上安裝惡意軟件 LightSpy ,以竊取用戶個人資料。

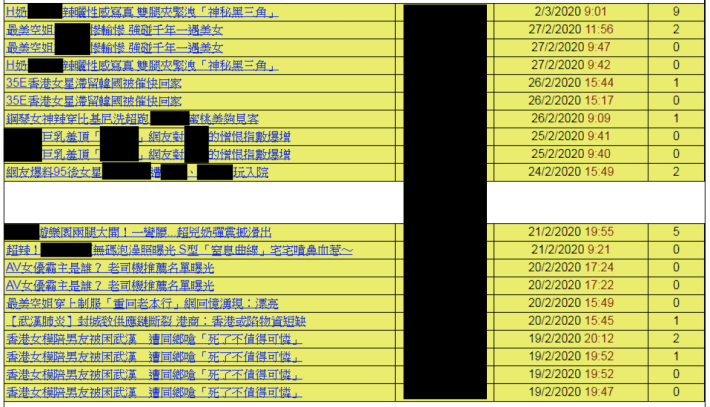

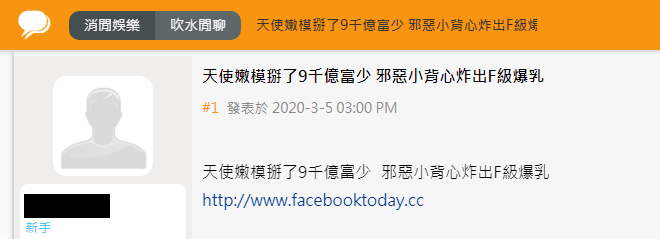

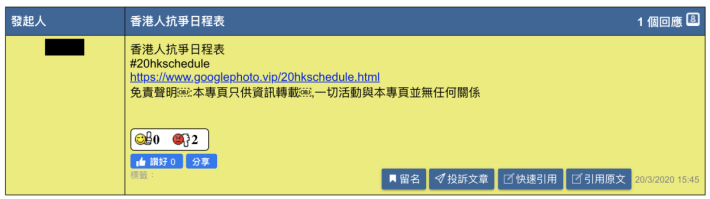

報告指出今次攻擊由今年 1 月開始,保安專家稱這種攻擊手法為「水坑攻擊( Watering-hole )」,方法是惡意分子先複製著名新聞網站的源代碼,插入惡意程式碼製作惡意網站,然後在連登、香港討論區等網民集中的討論區貼出新聞連結吸引網民。而所選的新聞,多數與多月來抗爭運動有關。網友不虞有詐點擊連結到偽造網站,即使沒有點擊網站上任何連結,當中的惡意程式就會利用 Safari 一個舊有漏洞令瀏覽器下載惡意程式 LightSpy 模組。

據知,惡意程式碼可以入侵 iOS 12.2 或以前的 iOS 裝置。被植入 LightSpy 的裝置會聽候 C&C 伺服器的指示下載更多惡意模組,竊取個人資料或向其他伺服器發動攻擊。被竊取的資料包括:

- Wi-Fi 連接履歷

- 聯絡人

- GPS 位置

- 硬件資訊

- iOS 鑰匙圈

- 電話紀錄

- Safari 和 Chrome 的瀏覽履歷

- SMS 短信

- 可用 Wi-Fi 網絡

- 本地網絡 IP 地址

另外,惡意程式還會針對 Telegram 、 QQ 和 WeChat 來竊取用戶資料。

專家呼籲 iOS 裝置用戶應該將裝置更新至最新版本,而 Android 用戶就應該從 Google Play 等可靠來源安裝程式,避免從不知名地方下載程式來安裝。另外,應盡量瀏覽熟悉新聞網站的連結,在討論區點擊連結之前,應先留意連結網址是否正確。